「クラウド環境のセキュリティ、GuardDutyやConfig、IAM Analyzerと個別に設定しているけれど、全体像がつかめない」「どこから手をつけていいかわからない」——こんな悩みを持つインフラエンジニアは多いのではないでしょうか。

オンプレミス環境であれば、SIEMやログ統合基盤に情報を集約して一括監視するのが定番でした。AWSでもサービスごとにセキュリティ機能は充実していますが、それぞれがバラバラに動いていると、アラートの見落としや対応漏れが発生します。

この記事では、AWSのセキュリティ情報を一元的に集約・管理できるAWS Security Hubについて、オンプレのSIEM運用との比較を交えながら、導入から運用までを実践的に解説します。有効化の手順、検出結果(Findings)の読み方、自動修復の仕組みまでカバーしますので、セキュリティ運用の効率化にぜひ役立ててください。

AWS Security Hubとは?オンプレSIEMとの違い

AWS Security Hubは、AWSアカウント内のセキュリティ状態を一元的に可視化するサービスです。複数のセキュリティサービスからの検出結果をASFF(AWS Security Finding Format)という統一フォーマットに変換して集約します。

オンプレ環境のSIEM(Splunk、QRadarなど)と比較すると、違いが明確になります。

| 比較項目 | オンプレSIEM | AWS Security Hub |

|---|---|---|

| ログ収集 | エージェント導入・syslog転送を自前構築 | AWS連携サービスから自動集約 |

| フォーマット | ベンダーごとにバラバラ、パーサー開発が必要 | ASFF統一フォーマット |

| コンプライアンス | チェックリストを手動作成・監査 | CIS・PCI DSSなどの自動チェック |

| 運用コスト | サーバー維持・ライセンス費が高額 | 従量課金(検出結果の件数ベース) |

| 初期構築 | 数週間〜数か月 | 数クリックで有効化 |

オンプレでSIEM運用の経験がある方なら、「ログを集めて統一フォーマットで見る」という発想はまさにSIEMそのものだと感じるはずです。違いは、AWSがそのインフラ部分をマネージドで提供している点にあります。

Security Hubが集約する主なサービス

Security Hubは単体で動くサービスではなく、他のセキュリティサービスの「ハブ(中継点)」として機能します。主な連携先は以下の通りです。

・Amazon GuardDuty: 脅威検知(不正なAPI呼び出し、暗号通貨マイニングなど)

・AWS Config: リソース設定の変更追跡とコンプライアンス評価

・Amazon Inspector: EC2・Lambda・ECRの脆弱性スキャン

・IAM Access Analyzer: 外部からアクセス可能なリソースの検出

・Amazon Macie: S3バケット内の機密データ検出

・AWS Firewall Manager: WAF・セキュリティグループの一括管理

これらのサービスが検出した問題を、Security Hubが一つのダッシュボードに集約します。オンプレで例えるなら、ファイアウォールログ、IDSアラート、脆弱性スキャン結果をSIEMに集めるのと同じ構図です。

Security Hubの有効化手順

1. 前提条件の確認

Security Hubを使うには、同一リージョンでAWS Configが有効になっている必要があります。Configが無効のままSecurity Hubを有効化すると、セキュリティ基準のチェックが正しく動作しません。

AWS CLIで確認する場合は以下のコマンドを実行します。

# AWS Configの記録状況を確認 aws configservice describe-configuration-recorders \ --region ap-northeast-1 # レコーダーが返ってこなければConfigが未設定

2. Security Hubの有効化(CLI)

# Security Hubを有効化 aws securityhub enable-security-hub \ --region ap-northeast-1 \ --enable-default-standards # 有効化の確認 aws securityhub describe-hub \ --region ap-northeast-1

--enable-default-standardsを指定すると、「AWS基礎セキュリティのベストプラクティス v1.0.0」と「CIS AWS Foundations Benchmark v1.2.0」が自動的に有効になります。

3. マネジメントコンソールからの有効化

CLIに慣れていない場合は、コンソールからも簡単に有効化できます。

・AWSマネジメントコンソールで「Security Hub」を検索して開く

・「Security Hubに移動」をクリック

・有効化するセキュリティ基準にチェックを入れる

・「Security Hubの有効化」ボタンをクリック

有効化後、24時間以内に最初の検出結果が表示され始めます。

セキュリティ基準(Standards)の選び方

Security Hubには複数のセキュリティ基準が用意されています。どれを有効にするかは、組織の要件によって判断します。

| セキュリティ基準 | 対象 | 推奨シーン |

|---|---|---|

| AWS基礎セキュリティのベストプラクティス | AWSサービス全般 | すべてのAWSアカウントで有効化推奨 |

| CIS AWS Foundations Benchmark v1.4.0 | アカウント設定・IAM | 業界標準のベースライン準拠が必要な場合 |

| PCI DSS v3.2.1 | カード決済関連 | クレジットカード情報を扱うシステム |

| NIST SP 800-53 Rev. 5 | 米国政府系基準 | 公共機関・準拠が求められる業務 |

迷ったら、まず「AWS基礎セキュリティのベストプラクティス」だけを有効化してください。これがもっとも網羅的で、AWSの推奨設定を幅広くカバーしています。PCI DSSやNISTは、明確な準拠要件がある場合にのみ追加します。

検出結果(Findings)の読み方と対処

1. 重要度(Severity)の分類

Security Hubの検出結果には、以下の重要度が付与されます。

・CRITICAL: 即座に対処が必要。公開されたS3バケット、rootアカウントのMFA未設定など

・HIGH: 早急に対処すべき。セキュリティグループの過剰な許可、暗号化されていないEBSボリュームなど

・MEDIUM: 計画的に対処。ログ記録の不備、古いTLSバージョンの使用など

・LOW: リスクは低いが改善推奨

・INFORMATIONAL: 参考情報のみ

オンプレのSIEM運用と同様に、CRITICALとHIGHを最優先で潰していくのが鉄則です。

2. CLIで検出結果を確認する

# CRITICALの検出結果を取得 aws securityhub get-findings \ --region ap-northeast-1 \ --filters '{ "SeverityLabel": [{"Value": "CRITICAL", "Comparison": "EQUALS"}], "WorkflowStatus": [{"Value": "NEW", "Comparison": "EQUALS"}] }' \ --max-items 10

3. ワークフローステータスの管理

検出結果にはワークフローステータスが設定でき、対処状況を管理できます。

・NEW: 新規検出(未対応)

・NOTIFIED: 担当者に通知済み

・RESOLVED: 対処完了

・SUPPRESSED: 意図的に抑制(許容済みリスク)

オンプレのチケット管理(「新規→対応中→完了」)と同じ流れで運用できます。SUPPRESSEDは「既知のリスクとして受容した」場合に使います。たとえば開発環境のセキュリティグループを意図的に緩くしている場合などが該当します。

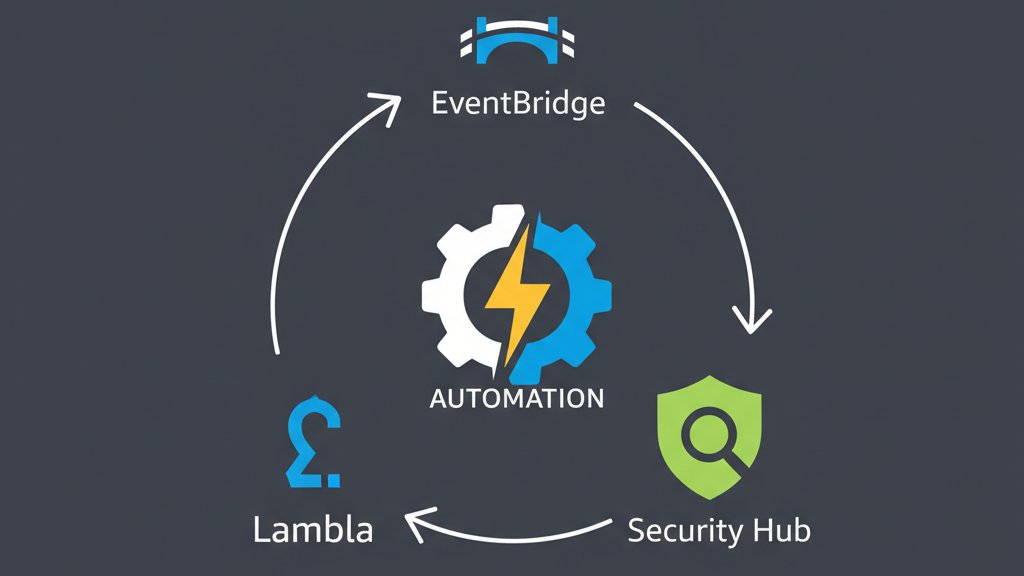

自動修復の仕組み(EventBridgeとの連携)

Security Hubの真価は、検出結果をAmazon EventBridgeと連携して自動修復できる点にあります。オンプレでいえば、SIEMのアラートをもとにスクリプトを自動実行する仕組みと同じ発想です。

自動修復の構成例

たとえば「S3バケットのパブリックアクセスが有効になった」という検出結果に対して、自動的にブロックする構成を作れます。

・Security Hubが「S3バケットのパブリックアクセスブロックが無効」を検出

・EventBridgeルールがそのFindingイベントをキャッチ

・AWS Lambda関数が起動し、パブリックアクセスブロックを自動で有効化

・Security Hubの検出結果をRESOLVEDに更新

# EventBridgeルールの作成例(AWS CLI) aws events put-rule \ --name "SecurityHub-S3PublicAccess-AutoRemediate" \ --event-pattern '{ "source": ["aws.securityhub"], "detail-type": ["Security Hub Findings - Imported"], "detail": { "findings": { "GeneratorId": ["aws-foundational-security-best-practices/v/1.0.0/S3.2"], "Severity": {"Label": ["CRITICAL","HIGH"]}, "Workflow": {"Status": ["NEW"]} } } }' \ --state ENABLED

ただし、自動修復は本番環境に影響を与える可能性があるため、まずは通知のみの設定で始め、十分にテストしてから自動修復を有効化するのがおすすめです。

マルチアカウント運用のポイント

企業でAWSを使う場合、本番・開発・ステージングなど複数アカウントを運用するケースが一般的です。Security HubはAWS Organizationsと連携して、マルチアカウントの検出結果を管理者アカウントに集約できます。

設定の流れ

・AWS Organizationsで管理アカウントを指定

・Security Hubの「管理者アカウント」を委任

・メンバーアカウントを自動登録(新規アカウント追加時も自動対応)

# 管理者アカウントの委任(Organizationsマスターアカウントで実行) aws securityhub enable-organization-admin-account \ --admin-account-id 123456789012 # メンバーアカウントの自動有効化 aws securityhub update-organization-configuration \ --auto-enable

オンプレで複数拠点のログをSIEMに集約するのと同じですが、AWSの場合はOrganizationsの仕組みに乗るだけで自動化されるため、運用負荷が格段に低くなります。

料金の目安

Security Hubの料金は、検出結果の件数とセキュリティチェックの実行回数で決まります(2026年4月時点)。

| 料金項目 | 単価(東京リージョン・ap-northeast-1) |

|---|---|

| セキュリティチェック(最初の10万回/月) | $0.0010/チェック |

| セキュリティチェック(10万回超) | $0.0008/チェック |

| Finding取り込み(最初の1万件/月) | 無料 |

| Finding取り込み(1万件超) | $0.00003/件 |

30日間の無料トライアルがあるため、まずは有効化してコストを確認してから判断できます。小規模環境(EC2数台、S3数バケット程度)であれば月額数ドル以下に収まるケースがほとんどです。

よくあるトラブルと対処法

検出結果が表示されない

・AWS Configが有効になっているか確認する。Configが無効だとセキュリティ基準のチェックが実行されない

・GuardDutyなどの連携サービスが同一リージョンで有効になっているか確認する

・有効化直後は最大24時間かかる。焦らず待つ

検出結果が多すぎて対応しきれない

・まずCRITICALとHIGHだけに絞ってフィルタリングする

・開発環境など許容済みのリスクはSUPPRESSEDに設定して除外する

・セキュリティ基準を絞り込む(PCI DSSが不要なら無効化する)

リージョンごとに有効化が必要

Security Hubはリージョン単位のサービスです。東京リージョン(ap-northeast-1)だけ有効化しても、バージニア(us-east-1)で動いているリソースの検出結果は表示されません。利用しているすべてのリージョンで有効化するか、集約リージョンを設定して一箇所に集めてください。

# 集約リージョンの設定(東京リージョンに他リージョンの結果を集約) aws securityhub create-finding-aggregator \ --region ap-northeast-1 \ --region-linking-mode ALL_REGIONS

本記事のまとめ

| ポイント | 内容 |

|---|---|

| Security Hubの役割 | 複数のAWSセキュリティサービスを一元集約するダッシュボード |

| オンプレとの対応 | SIEMのマネージド版。ログ収集基盤を自前構築する必要がない |

| 有効化の前提 | AWS Configの有効化が必須 |

| おすすめの基準 | まず「AWS基礎セキュリティのベストプラクティス」から始める |

| 運用のコツ | CRITICAL/HIGHを優先し、許容済みリスクはSUPPRESSEDで管理 |

| 自動修復 | EventBridge + Lambdaで検出→修復を自動化可能 |

Security Hubは「セキュリティサービスをバラバラに使っていて全体像が見えない」という課題を解決するサービスです。GuardDutyやConfigをすでに使っている方は、Security Hubを有効化するだけで一気にセキュリティ運用の見通しがよくなります。まずは30日間の無料トライアルで、自分のアカウントにどのような検出結果が出るか確認してみてください。

AWSセキュリティの他の領域については、AWS KMS入門 S3データ暗号化とキー管理の実践ガイドや、AWS WAF入門 Webアプリケーションを攻撃から守るルール設計と運用ガイドもあわせてご覧ください。

Linuxサーバーのセキュリティ基礎については、姉妹サイトLinuxMaster.JPで詳しく解説しています。また、セキュリティ全般の基礎知識はセキュリティマスターズ.TOKYOも参考にしてください。

クラウドのセキュリティ運用、一人で抱えていませんか?

Security Hubの設定だけでなく、GuardDuty・Config・WAFとの連携や、マルチアカウント運用の実践ノウハウをもっと深く学びたい方へ。

オンプレの経験を活かしながら、現場で使えるクラウドスキルを体系的に身につけたい方へ、メルマガで実践的なクラウド活用ノウハウをお届けしています。

コメント